Charakterystyka topologii pierścienia, zalety, wady

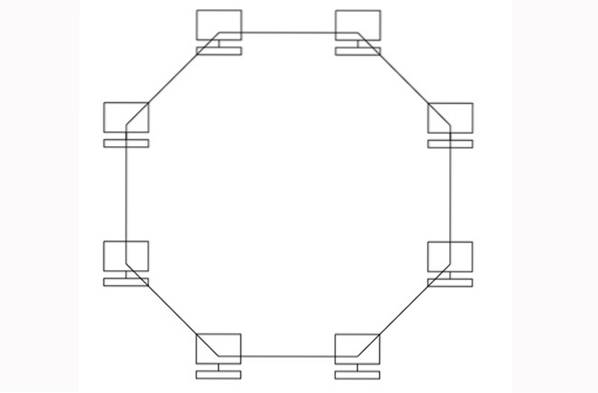

Plik topologia pierścienia jest to konfiguracja sieciowa, w której połączenia urządzeń tworzą cykliczną ścieżkę danych. Każde urządzenie w sieci jest w pełni połączone z dwoma innymi, jednym z przodu i drugim z tyłu, tworząc w ten sposób pojedynczą ciągłą ścieżkę do transmisji sygnału, podobnie jak kropki w okręgu..

Tę topologię można również nazwać topologią aktywną, ponieważ komunikaty przechodzą przez każde urządzenie w pierścieniu. Jest również znany jako sieć pierścieniowa. Odnosi się do określonego typu konfiguracji sieci, w której urządzenia są połączone i informacje są przekazywane między nimi zgodnie z ich bezpośrednim sąsiedztwem w strukturze pierścienia. Ten typ topologii jest wysoce wydajny i lepiej radzi sobie z dużym ruchem niż topologia magistrali..

Indeks artykułów

- 1 Funkcje

- 1.1 Rodzaje

- 1.2 Przepustka żetonowa

- 2 Zalety

- 2.1 Lepsza obsługa dużego ruchu danych

- 2.2 Ograniczona kolizja danych

- 3 Wady

- 3.1 Awaria transmisji

- 4 Odnośniki

Charakterystyka

Sieć pierścieniowa jest podobna do topologii magistrali. W topologii pierścienia każdy komputer jest połączony z następnym. Ostatni komputer na końcu jest podłączony do pierwszego komputera. Oznacza to, że nie ma pierwszego ani ostatniego komputera. W tej sieci ścieżka sygnału ma postać pierścienia.

W tej topologii kabel sieciowy RJ-45 lub kabel koncentryczny jest używany do łączenia komputerów ze sobą, w zależności od karty sieciowej używanej przez każdy komputer..

Topologie pierścieniowe mogą być używane w sieciach rozległych (WAN) lub sieciach lokalnych (LAN).

Rodzaje

Istnieją dwa typy topologii pierścienia w zależności od przepływu danych: jednokierunkowa i dwukierunkowa.

Pierścień jednokierunkowy obsługuje przepływ sygnału zarówno w kierunku przeciwnym, jak i zgodnym z ruchem wskazówek zegara. Dlatego ten typ sieci jest również nazywany siecią półdupleksową..

Pierścień jednokierunkowy jest łatwiejszy do utrzymania w porównaniu z topologią pierścienia dwukierunkowego. Na przykład sieć z protokołem SONET / SDH.

Z drugiej strony dwukierunkowa topologia pierścienia obsługuje ruch danych w obu kierunkach i jest siecią w pełnym dupleksie.

Przepustka żetonowa

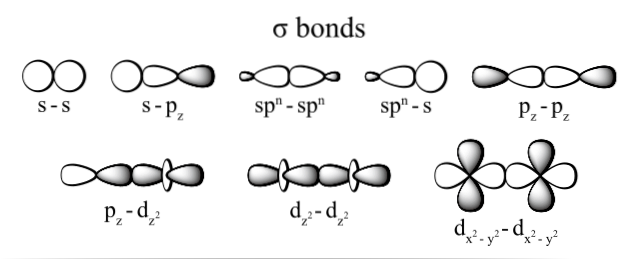

Przepływ danych w topologii pierścienia oparty jest na zasadzie przekazywania tokenu. Token jest przekazywany z jednego komputera do drugiego i tylko komputer z tokenem może przesyłać.

Komputer odbiorcy odbiera dane tokena i przesyła je z powrotem do komputera wystawiającego z sygnałem potwierdzenia. Po weryfikacji pusty token jest regenerowany.

Komputer, na którym znajduje się token, jest jedynym, który może wysyłać dane. Pozostałe komputery muszą czekać na nadejście pustego tokena.

Token zawiera informację, która jest wysyłana wraz z danymi przez komputer wystawiający. Oznacza to, że token jest jak pakiet uprawnień, który daje określonemu węzłowi uprawnienia do udostępniania informacji w całej sieci..

Tak więc, jeśli węzeł z tokenem ma jakieś informacje do przesłania w sieci, węzeł uwalnia informacje. Jeśli węzeł nie ma danych do udostępnienia w sieci, przekazuje token do następnego węzła.

Korzyść

- Nie ma potrzeby stosowania serwera sieciowego ani centralnego koncentratora do kontrolowania łączności sieciowej między każdą stacją roboczą.

- W tego typu sieciach jego instalacja, a także rozwiązywanie problemów są stosunkowo łatwe.

- Dane mogą być przesyłane z dużą prędkością między stacjami roboczymi.

- Dostęp do zasobów jest równy.

- Działa lepiej niż topologia magistrali, nawet przy zwiększonej liczbie węzłów.

- Może obsługiwać dużą liczbę węzłów w sieci.

- Zapewnij dobrą komunikację na duże odległości.

- Utrzymanie sieci pierścieniowej jest znacznie łatwiejsze w porównaniu do sieci magistrali.

- Rozwiązywanie problemów z tą topologią jest znacznie łatwiejsze, ponieważ uszkodzenia kabli można łatwo zlokalizować.

Lepsza obsługa dużego ruchu danych

Topologia pierścienia ma większą zdolność do obsługi ciężkiej komunikacji sieciowej lepiej niż niektóre inne konfiguracje.

Przy dużym ruchu przepustka tokenowa sprawia, że sieć pierścieniowa działa lepiej niż sieć magistrali.

Zmniejszona kolizja danych

Możliwość kolizji danych jest ograniczona, ponieważ każdy węzeł będzie mógł zwolnić pakiet danych dopiero po odebraniu tokena.

Z drugiej strony wszystkie dane przepływają w jednym kierunku okrężnym, co minimalizuje możliwość kolizji pakietów..

Niedogodności

- Pojedyncze przecięcie kabla może spowodować zakłócenia w całej sieci.

- Dodawanie lub usuwanie dowolnego węzła w sieci jest trudne i może powodować problemy z aktywnością sieci.

- Wszystkie dane przesyłane w sieci muszą przechodzić przez każdą stację roboczą w sieci, co może spowodować, że będzie wolniej niż w przypadku topologii gwiazdy.

- Sprzęt wymagany do podłączenia każdej stacji roboczej do sieci jest droższy niż karty Ethernet i koncentratory / przełączniki.

- W sieci jednokierunkowej pakiet danych musi przejść przez wszystkie urządzenia. Na przykład załóżmy, że A, B, C, D i E są częścią sieci pierścieniowej. Przepływ danych przebiega od A do B i tak dalej. W tym stanie, jeśli E chce wysłać pakiet do D, pakiet musi przejść przez całą sieć, aby dotrzeć do D..

Awaria transmisji

Jedną z głównych wad topologii pierścienia jest to, że tylko jedna awaria transmisji danych może mieć wpływ na całą sieć. Zerwanie dowolnego połączenia w pierścieniu wpływa na całą sieć.

Podobnie, jeśli jakiekolwiek urządzenie zostanie dodane lub usunięte z utworzonego pierścienia, pierścień pęknie i ten segment zawodzi..

Aby zmniejszyć ten problem, niektóre konfiguracje pierścieni wykorzystują strukturę dwukierunkową, w której dane są przesyłane zarówno w kierunku przeciwnym do ruchu wskazówek zegara, jak i zgodnie z ruchem wskazówek zegara.

Systemy te można nazwać redundantnymi strukturami pierścieniowymi, w których istnieje zapasowy nośnik transmisji na wypadek awarii transmisji..

Bibliografia

- Nadzieja na komputer (2018). Topologia pierścienia. Zaczerpnięte z: computerhope.com.

- Amar Shekhar (2016). Co to jest topologia pierścienia? Zalety i wady topologii pierścienia. Fossbytes. Zaczerpnięte z: fossbytes.com.

- Techopedia (2019). Topologia pierścienia. Zaczerpnięte z: sufitpedia.com.

- Topologia sieci komputerowych (2019). Zalety i wady topologii pierścienia. Zaczerpnięte z: computernetworktopology.com.

- Orosk (2019). Topologia pierścienia. Zaczerpnięte z: orosk.com.

Jeszcze bez komentarzy